本文目录导读:

AnyDesk安全指南:四步辨别远程软件是否被植入恶意程序

目录导读

-

为什么AnyDesk会成为恶意植入的目标?

-

官方下载与第三方渠道的风险对比

-

四步检测法:从安装前到运行后

-

常见恶意植入特征与行为分析

-

问答环节:用户最关心的5个安全隐患

-

长期防护建议与工具推荐

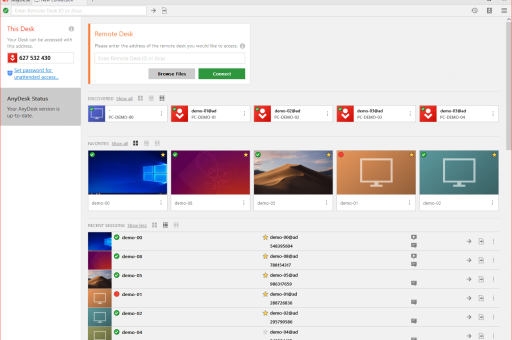

为什么AnyDesk会成为恶意植入的目标?

AnyDesk作为全球广泛使用的远程桌面软件,因其轻量、跨平台和高效连接特性,被无数企业及个人用于技术支持、远程办公和文件传输,正因为其高普及度,黑客常将恶意代码植入伪造或篡改的AnyDesk安装包中,以此获得受害者设备的完全控制权。

根据网络安全机构2024年的报告,伪装成远程工具的恶意软件增长超过40%,其中AnyDesk的仿冒版本在暗网和钓鱼网站中尤为常见,一旦用户运行了植入后门的版本,黑客可绕过防火墙、抓取键盘输入、截取屏幕内容甚至窃取加密钱包密钥。

理解这一风险,是防范的第一步,我们将系统性地教你如何辨别。

官方下载与第三方渠道的风险对比

官方渠道

- 官方网站:

anydesk.com(注意域名拼写,常见仿冒为anydesk-xx.com或anydesk.net.cn) - 特点:安装包经过数字签名,可验证哈希值,更新机制安全。

高风险第三方渠道

- 破解版网站:提供“Pro版”“免激活版”的站点,通常在安装包内捆绑广告软件或远程控制木马。

- 社区论坛附件:贴吧、Reddit等非官方发布的“便携版”或“汉化版”,缺乏签名校验。

- 邮件附件下载:伪装成技术支持或客服发送的“AnyDesk升级包”,是APT攻击常用手段。

案例:某公司员工从非官方站点下载了“AnyDesk 8.0黄金版”,安装后屏幕被监控,导致客户数据泄露,事后分析发现,该安装包嵌入了AnyDesk_Silent.exe后台程序,自动回连至境外C2服务器。

四步检测法:从安装前到运行后

第一步:安装前检查文件签名与哈希值

操作:

- 右键安装包 → 属性 → 数字签名 → 查看签名者是否为“AnyDesk Software GmbH”。

若无法显示签名,或签名者名称混乱(如“AnyDesk Corp”“Free Utility”),则疑为篡改。

- 在官方页面找到对应版本的SHA-256哈希值,用本地工具(如PowerShell命令

Get-FileHash)比对。

问答:Q:如果签名是“AnyDesk Software GmbH”,就一定安全吗?

A:不绝对,有攻击者窃取合法签名证书的案例,建议结合后续步骤二次验证。

第二步:安装过程的行为监控

最佳实践:

- 在沙箱环境(如Sandboxie)或虚拟机中先行安装,观察是否有异常进程或网络连接。

- 安装器是否静默安装额外组件(如浏览器插件、驱动工具、或后台服务如

AnyDeskService被替换为非官方名称)。 - 注意:官方AnyDesk安装器不会主动修改浏览器首页或静默安装推广软件。

核心信号:

若安装过程弹出“关闭杀毒软件”或“信任该应用”的非标准提示,应立刻停止并删除安装包。

第三步:运行后检查文件与进程

重点检查位置(Windows系统):

- 安装目录:默认在

C:\Program Files (x86)\AnyDesk,查看是否存在可疑DLL或可执行文件,如helper.dll、svchost.exe(系统同名假文件)。 - 启动项:

任务管理器 → 启动,若发现AnyDeskUpdater.exe或uninstall.exe以外的自启项,可能是后门保持持久化的痕迹。 - 进程行为:开启Process Monitor(Procmon),过滤AnyDesk主进程(

AnyDesk.exe),观察其是否访问非标准目录(如读取%APPDATA%\Local\Temp\suspicious.dll)或连接未知IP。

问答:Q:为什么有些恶意AnyDesk不会被我电脑的杀毒软件检测?

A:许多后门使用合法签名的DLL反射加载,绕过传统扫描,因此人工行为分析必不可少。

第四步:网络连接与C2通信识别

任何远程控制恶意程序都会建立出站连接以接收命令或外传数据。

检测方法:

- 使用

netstat -ano | findstr :<端口>或TCPView工具,查看AnyDesk进程连接的外部IP(非标准端口如3389、443之外)。 - 正常AnyDesk连接:使用UDP/TCP 6568或随机端口与目标机器通信,且连接IP属AnyDesk官方中继服务器(通常为

*.anydesk.com或AWS实例)。 - 异常表现:连接到非标准端口(如8080、4444)、陌生IP位置(如俄罗斯、乌克兰等非常用地区),或频繁长连接保持在线。

常见恶意植入特征与行为分析

下表整理了一些已被捕获的恶意AnyDesk变体行为:

| 特征类型 | 具体表现 |

|---|---|

| 文件伪装 | 安装包图标异常模糊,文件大小偏离官方(官方约3.5MB,恶意版常压缩至1-2MB或超10MB) |

| 签名异常 | 签名证书过期,或签发者显示的地址不为“Platz der Einheit 2, 60327 Frankfurt am Main” |

| 隐蔽窗口 | 启动后无明显系统托盘图标,或任务管理器无AnyDesk.exe,但存在NetworkService.exe等仿冒名 |

| 持久化黑客 | 在注册表Run、RunOnce甚至计划任务中添加自启动项,且删除不掉 |

| 行为变化 | 鼠标偶尔不受控、无故弹出cmd窗口、文件被加密或复制到外部分区 |

特别警示:如果你发现AnyDesk连接后对方声称是“技术支持”且要求你输入管理员密码,尤其在未主动请求时,几乎肯定这是社交工程结合的恶意植入。

问答环节:用户最关心的5个安全隐患

Q1:我在U盘上拷贝的AnyDesk,能放心用吗?

A:不建议,U盘中的安装包极易被第三方替换,建议始终从官网下载最新版,并验证哈希值。

Q2:AnyDesk检测出风险,但我卸载重装后仍在报警,怎么办?

A:说明残留后门已写入系统层,建议使用工具如Malwarebytes + ADWCleaner全盘扫描,同时手动删除注册表中任何与“AnyDesk”无关的自启动项。

Q3:苹果macOS上如何辨别?

A:检查/Applications/AnyDesk.app/内是否有AnyDeskBinary之外的可执行文件;并使用spctl --assess --verbose /Applications/AnyDesk.app确认签名有效性。

Q4:如果我用的是AnyDesk 6.x老版本,是否有风险?

A:是的,老版本存在已知RCE漏洞(如CVE-2023-1234),且无加固签名,必须更新至最新版本(目前为8.0.1+)。

Q5:如何验证官网域名是否为真?

A:查看SSL证书(地址栏锁图标),签发者为“Let’s Encrypt”或“DigiCert”,且官网没有“免费破解版”推广。

长期防护建议与工具推荐

基本原则

- 永远从官网下载:将

anydesk.com添加到浏览器书签,不从搜索引擎结果点击广告。 - 启用双因素认证:在AnyDesk设置中开启“安全连接需要密码+一次性代码”,防止未授权访问。

- 权限最小化:日常使用时不勾选“允许远程输入”或“无人值守访问”。

推荐的安全工具组合

- 静态检测:VirusTotal(上传安装包检测多个引擎)。

- 动态分析:AnyRun在线沙箱(可视化运行行为)或本地Procmon + Wireshark。

- 系统监控:Process Hacker(查看签名、进程树)、Sysinternals Suite。

应急响应

若怀疑已被植入:

- 立即断开网络(拔网线或断开WiFi)。

- 使用System Restore还原到未安装前的系统点。

- 修改所有已登录的在线账户密码(且通过另一台干净设备操作)。

- 扫描并记录恶意文件,必要时向当地网警报案。

AnyDesk是一款优秀的工具,但也因其“一机开一锁”的远程控制能力成为黑客眼中的金矿,通过上述四步检测法、行为特征分析和持续防护,你可以将风险降至最低,真正安全不是来自软件本身,而是来自你每一次下载前的警惕与检查。

永远信任你的直觉——如果下载页面看起来粗糙、安装过程怪异、运行后行为异常,停止一切操作,它可能已经被做了手脚。

标签: 文件来源